Spoonwep是什么?简单易懂的介绍和使用方法

大家好呀!今天我要来聊聊这个叫Spoonwep的东西,说实话次听到这个名字的时候我还以为是某种新型餐具呢(笑)。不过别担心,经过我的一番摸索,现在可以很轻松地给大家讲讲这是个啥,怎么用,保证让你看完就能上手!

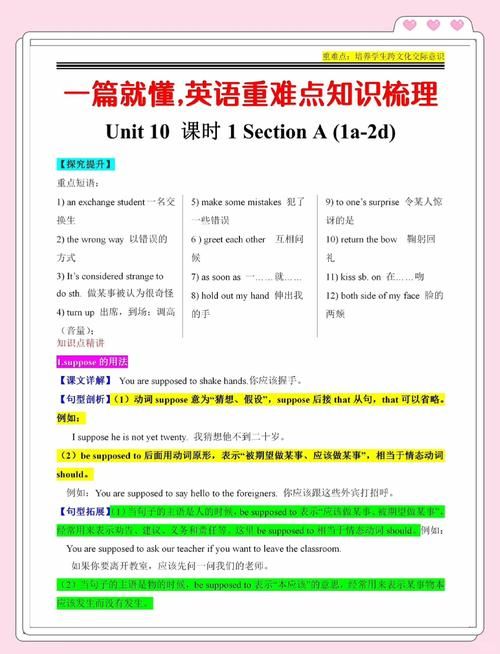

Spoonwep到底是什么?

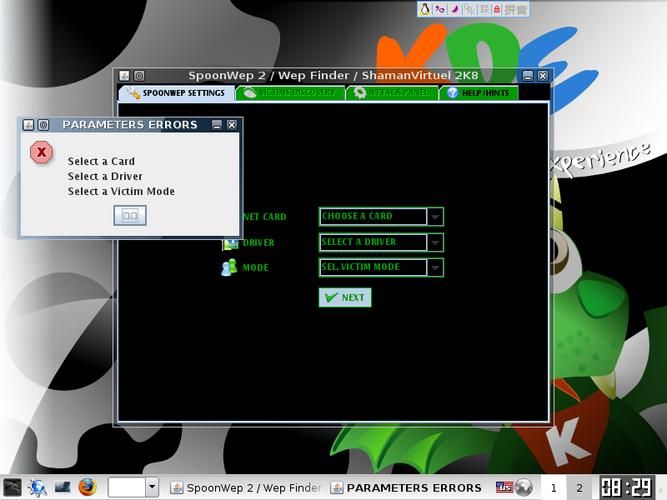

简单来说,Spoonwep是一款网络安全工具,主要用于Wi-Fi网络的渗透测试。它其实是Aircrack-ng套件中的一个组件,专门用来简化WEP加密的无线网络破解过程。我知道"破解"这个词听起来有点黑客范儿,但别紧张,这主要是给网络安全人员测试自己网络安全性用的工具啦。

我次接触Spoonwep的时候也觉得挺神秘的,但用了几次后发现它其实没那么复杂。它的设计理念就是"简单"——把复杂的命令行操作变成了更直观的图形界面,让不太懂Linux命令的新手也能进行基本的无线安全测试。

为什么选择Spoonwep?

小编温馨提醒:本站只提供游戏介绍,下载游戏推荐游戏酒吧,游戏酒吧提供3A单机游戏大全,点我立即前往》》》单机游戏下载专区

你可能要问,市面上这么多网络安全工具,为啥要选这个呢?我个人的使用体验告诉我几个优点:

1. 操作简单:相比其他工具需要记住一大堆命令,Spoonwep提供了图形界面

2. 专攻WEP:虽然现在WEP加密已经不太常见了,但在某些老旧设备上还能见到

3. 学习成本低:是了解无线网络安全的好入门工具

4. 免费开源:不用担心版权问题

当然啦,我要提醒一句,使用这类工具一定要在法律允许的范围内,只能用于测试自己拥有权限的网络哦!

Spoonwep的基本工作原理

为了让你们更容易理解,我用大白话解释下Spoonwep是怎么工作的:

1. 首先它会扫描周围的无线网络

2. 然后锁定使用WEP加密的目标网络

3. 通过收集足够的数据包来分析出密码

4. 后把破解出的密码告诉你

整个过程有点像侦探破案,收集线索(数据包),分析证据,后得出密码)。不过WEP加密本身就有设计缺陷,所以才能被这样破解,现在主流的WPA/WPA2加密就安全多了。

如何安装Spoonwep

好了,现在来说说怎么安装这个东西。Spoonwep通常是作为Aircrack-ng套件的一部分来安装的,下面我就以Linux系统为例,讲讲安装步骤:

1. 打开终端(就是那个黑乎乎的窗口)

2. 输入安装命令:sudo apt-get install aircrack-ng

3. 等待安装完成

4. 安装完成后可以输入aircrack-ng看看是否安装成功

如果你用的是Windows系统,可能需要先安装一个叫"BackTrack"或者"Kali Linux"的虚拟机环境,因为这些工具在Linux下运行得更好。

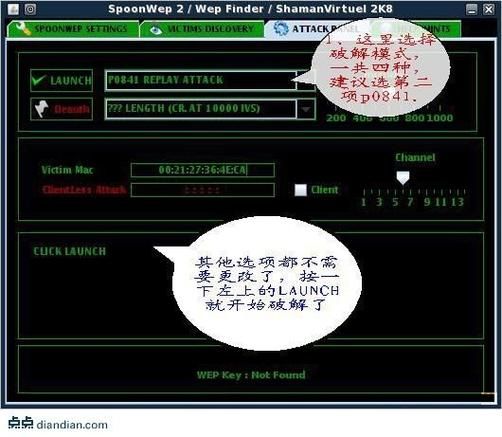

Spoonwep使用指南

终于到了实用的部分!下面我就手把手教你如何使用Spoonwep:

准备工作

你需要:

1. 一台支持监听模式的无线网卡(不是网卡都支持哦)

2. Linux系统或者相关虚拟机环境

3. 目标网络使用WEP加密(现在真的很少见了)

使用步骤

1. 打开终端:没错,又要和那个黑窗口打交道了

2. 查看网卡名称:输入ifconfig,记下你的无线网卡名,通常是wlan0或者wlan1

3. 启用监听模式:输入sudo airmon-ng start wlan0(把wlan0换成你的网卡名)

4. 扫描网络:输入sudo airodump-ng mon0(mon0是监听模式下的网卡名)

5. 锁定目标:找到使用WEP的网络,记下它的BSSID和信道(CH)

6. 开始收集数据:输入sudo airodump-ng -c [信道] --bssid [BSSID] -w output mon0

7. 加速数据收集:新开一个终端,输入sudo aireplay-ng -3 -b [BSSID] -h [客户端MAC] mon0

8. 开始破解:等收集到足够数据后,输入sudo aircrack-ng output.cap

看吧,其实没那么复杂对不对?虽然步骤看起来多,但一步步来还是很清晰的。

实用技巧和小贴士

用了这么多次Spoonwep,我总结了一些实用小技巧:

1. 耐心是关键:WEP破解需要收集大量数据包,可能要等上几十分钟

2. 选择活跃网络:有客户端正在使用的网络更容易破解

3. 注意法律风险:再次强调,只能测试自己有权限的网络

4. 更新工具:定期更新Aircrack-ng套件以获得佳性能

5. 备用方案:如果Spoonwep不工作,可以尝试其他Aircrack-ng工具

不同版本比较

Spoonwep随着时间也有不同版本更新,这里简单比较一下:

| 版本 | 特点 | 适用场景 |

|---|---|---|

| 早期版本 | 界面简单,功能基础 | 学习基本概念 |

| 中期版本 | 增加了自动化程度 | 快速测试 |

| 新版本 | 集成更多功能 | 专业渗透测试 |

常见问题解答

在我使用过程中遇到过不少这里整理几个常见的:

Q: 为什么我的网卡不支持监听模式?

A: 不是无线网卡都支持,建议购买专门支持监听模式的网卡,比如Alfa AWUS036NH。

Q: 收集数据包太慢了怎么办?

A: 可以尝试使用aireplay-ng的ARP请求重放攻击来加速数据包生成。

Q: 破解失败是什么原因?

A: 可能是数据包不够多,或者目标网络实际上不是WEP加密。

Q: Windows下能用吗?

A: 原生支持不太好,建议使用Kali Linux虚拟机环境。

安全与伦理提醒

虽然讲了很多技术内容,但我必须再强调一下使用这类工具的伦理

1. 未经授权测试他人网络是违法行为

2. 这些知识应该用于保护自己的网络安全

3. 很多国家/地区对这类工具的使用有严格法律规定

4. 建议在封闭实验环境中学习使用

记住,能力越大,责任越大!我们学习这些是为了更好地保护自己,而不是去做坏事。

未来发展趋势

随着WEP加密逐渐被淘汰,Spoonwep这样的工具的实际应用场景也在减少。现在更主流的无线安全工具都转向了WPA/WPA2甚至WPA3的测试。不过作为学习无线网络安全的基础工具,Spoonwep仍然有其教育价值。

我个人觉得,这类工具的未来可能会朝着这几个方向发展:

1. 更智能化的自动化测试

2. 对新加密标准的支持

3. 更友好的用户界面

4. 与更多安全工具的集成

后的碎碎念

写到这里差不多该结束了,其实Spoonwep只是众多网络安全工具中的一个,但它确实是我入门时觉得友好的一个。虽然现在WEP网络越来越少见了,但学习它的过程让我对无线网络安全有了更深入的理解。

如果你对这方面感兴趣,我建议可以从Spoonwep开始,逐步学习更复杂的工具。记住要循序渐进,不要一上来就想破解什么高级加密,那样很容易受挫。

次使用这类工具是什么体验?有没有遇到什么有趣或者抓狂的欢迎在下面分享你的故事~